서론

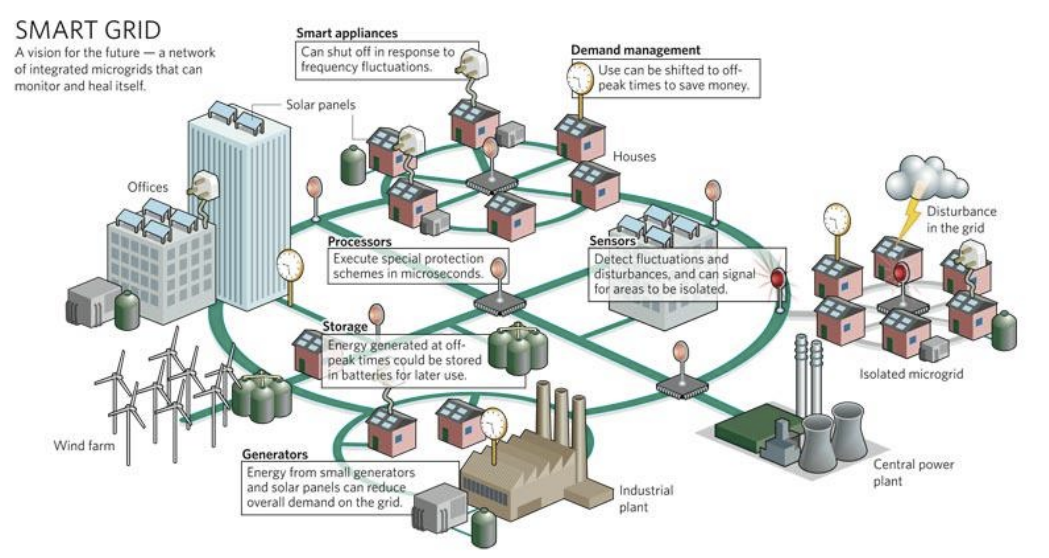

본 논문에서는 기존 전력망에 ICT((Information and Communication Technology) 기술을 접목한 차세대 전력망 기술을

스마트그리드라 통칭한다.

APT(Advanced Persistent Threat)공격은 사용자의 단말기, 스마트미터기 등에 잠복해 있던 악성코드가 데이터 송수신 시 단계적으로 서버 시스템을 감염시켜 국가적으로 큰 피해를 줄 수 있으므로 이에 대한 보안대책을 마련해야 한다

본 논문에서는 ICT 기반 전력시스템에서 APT 공격이 의심되는 행동을 탐지하기 위해 시스템에 가해지는 공격 방식과 상황 정보를 분석하고, 이를 기반으로 온톨로지 관련 규칙을 설계하여 전력시스템의 지능형 탐지 시스템을 제안한다.

관련연구

1) 스마트그리드 보안기술

스마트그리드 : 지능형(Smart)과 전력망(Grid)이 합쳐진 융합·복합 기술

스마트그리드의 보안기술 : 전력 인프라와 ICT가 결합되어 전력 사용 및 관리를 최적화 하는 것

ESS(Energy Storage System), 폐쇄망 보호 시스템 등으로 구성되어 있음

2) APT 공격

APT(Advanced Persistent Threat, 지능형 지속적 위협) : 전통적인 보안 솔루션이 결합된 체계에서 예방, 진단, 차단이 어려운 공격방식을 의미

방어자의 노력에 적응하면서, 목적을 실행하기 위해 필요한 수준의 상호 작용을 유지하며 오랜 기간 동안 반복적으로 목적 달성을 시도. 특정한 목표 대상에 대하여 취약점을 파악하고, 다양한 방법을 이용한 지속적인 공격활동을 통해 정보 탈취, 시스템 파괴 등의 시스템 손상을 입히려는 공격 형태를 의미

APT 공격 단계 : 사전준비, 내부망 침투, 내부 활동, 목적달성의 4단계로 정의

a. 사전준비 단계

공격자가 다음 단계로 들어가기에 앞서 준비하는 과정으로써 공격대상의 정보를 수집·분석하고, 내부에 악성코드로 감염된 시스템과 통신 및 제어를 하기 위한 C&C 서버 확보와 같은 작업으로 구성

b. 내부망 침투단계

사회 공학적 기법 및 취약점을 이용하여 시스템의 IT 인프라에 침투하는 단계

c. 내부 활동 단계

내부망 침투단계가 완료된 시스템을 기반으로 공격 목표를 달성하기 위해 공격대상의 IT 내부 인프라에 대한 정보를 수집하는 단계

d. 목적 달성 단계

APT 공격의 목적을 달성하기 위해 백도어 등의 프로그램을 설치해 지속적인 정보 유출을 하거나, 악성파일로 공격대상 내부 IT 인프라를 감염시켜 파괴하는 단계

>> APT 공격은 은밀하고 장기적인 공격을 통해 목적을 달성하기 때문에

>> 피해자는 침해사고의 발생 가능성을 쉽게 인지하기가 어려움

>> 이러한 APT 공격을 대응하기 위한 방안으로 침입탐지시스템(Intrusion Detection System)을 기준으로 온톨로지 모델링

3) 온톨로지 기반 공격탐지 모델링의 필요성

온톨로지 : 도메인 내의 개념 및 개념 사이의 관계, 개념의 속성 및 특성, 속성 및 특성에 부여된 제약 조건 및 객체들로 표현되는 개념 계층 구조

스마트그리드는 Fig. 2와 같이 DMS(Distribution Management System), SCADA(Supervisory Control And Data Acquisition), AMR(Automated Meter Reading), GIS(Geographical Information System), ERP(Enterprise Resource Planning) 등 다양한 시스템이 결합된 매우 복잡한 시스템

-> 고전적 관계형 모델 기반 데이터베이스 시스템의 한계 : 다양한 공격을 방어하기 위해 시스템의 데이터 모델은 최신 상태로 유지해야 하지만 고전모델은 이게 어려움

-> 온톨로지의 유연한 시스템 : 온톨로지를 사용할 경우 기존 시스템의 단점인 데이터 모델링 유지뿐만 아니라 데이터 통합에서도 유리한 옵션을 가지고 있음 (유연성)

APT 공격 탐지를 위한 온톨로지 모델링

Fig. 3는 본 논문에서 제안하는 온톨로지 기반 전력 시스템의 보안 시스템 구성도

시스템에 가해지는 공격 탐지를 위해 취약점을 수집,분석,추출 작업을 하여 공격에 대한 행위를 분류한 후 분석데이터를 기반으로 보안 온톨로지를 구축하고, 추론 규칙을 통해 상황에 대한 정보를 추론한다. 공격발생시 탐지가 되어 상황을 인식 후 알리며, 발생된 공격정보를 추가해 지식베이스가 확장되게 한다.

1) 스마트그리드 APT 공격 시나리오 분석

공격 정보 수집 -> 공격루트 설정 -> 바이러스를 이용한 침투 -> 백도어 삽입 -> 내부 활동 -> 목적달성 후 침입흔적 삭제 단계로 나눠진다.

- 정보수집과 공격루트 설정 단계

공격 대상이 명확히 드러나 있지 않고, 공격대상 또한 자신이 공격당한다는 행위를 감지하지 못하기 때문에 이 단계는 추론에서 제외한다. 마찬가지로 흔적 삭제 단계 또한 공격자가 공격을 끝낸 후 흔적을 지우는 단계이기 때문에 제외한다. 제외한 나머지 단계를 기초로 하여 온톨로지를 모델링한다.

2) 온톨로지 설계

온톨로지로 지식 베이스를 구축함으로써 실시간으로 위협정보들을 확인할 수 있다.

악성코드의 행위를 클러스터링 하기 위해 사용한 도구는 protégé로써 오픈소스 온톨로지 편집기이다. protégé를 사용함으로써 종합적인 분석을 통해 새로운 공격 시도를 빠르게 찾을 수 있다.

실험 및 평가

스마트그리드의 핵심적인 시스템중 하나인 AMI(Advanced Metering Infrastructure)에서 발생 가능한 이상상황 공격탐지 시나리오를 가정하고 공격상황을 규칙을 통해 추론한다.

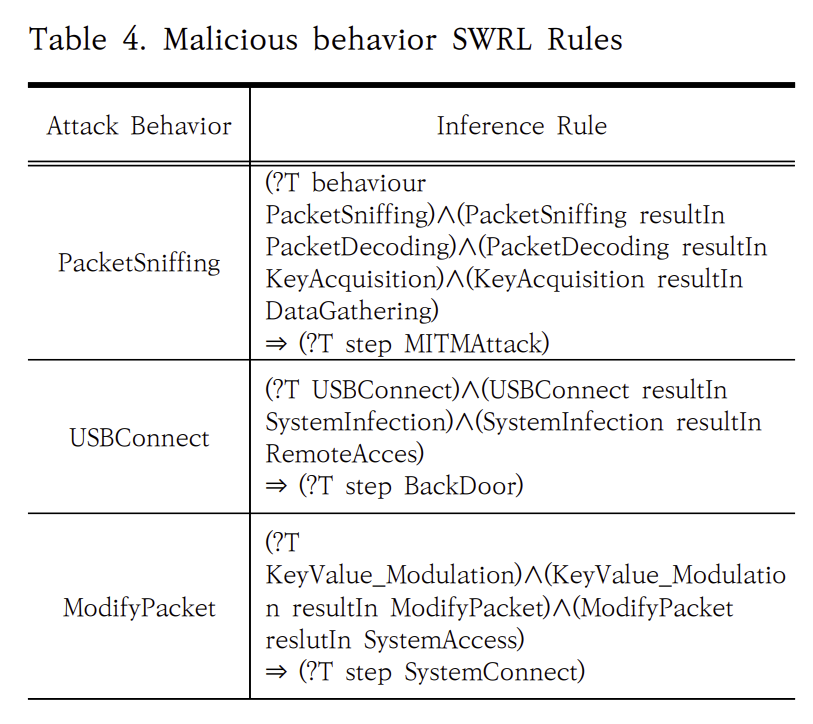

1) AMI APT 공격탐지 시나리오 추론식

단계 1 : MITM_Attack(ManIn-The-Middle Attack) 중간자공격

사전조사를 마친 펌웨어 취약점을 기반으로 스마트미터에서 방출되는 패킷을 가로채 분석하여 환경설정 정보, 암호화 키, 펌웨어 등 주요정보 데이터를 획득하는 단계

단계 2 : BackDoor

내부 관리자의 저장매체를 통한 시스템 감염 및 백도어 설치 단계

단계 3 : SystemConnect

확보된 데이터를 바탕으로 이를 변조하여 악성파일 생성, 계측된 계량 정보 조작 및 상위시스템 공격수행을 하기 위한 감염된 시스템에 패킷을 전송하는 단계

단계 4 : APTAttack

전송 데이터를 토대로 시스템 동작을 컨트롤하여 계측정보를 수정하거나 시스템 ShutDown 등 시스템을 공격하는 단계

2) 추론엔진을 이용한 평가

APT 공격은 공격 특성상 여러 공격들이 복합적으로 구성되어 단계별로 진행되기 때문에 행위단계별로 분류된 본 논문에서 제안한 추론식을 온톨로지에 매핑하여 SWRL 추론엔진을 실행함.

* 온톨로지

프로그램과 인간이 지식을 공유하는 데 도움을 주기 위한 온톨로지는 정보시스템의 대상이 되는 자원의 개념을 명확하게 정의하고 상세하게 기술하여 보다 정확한 정보를 찾을 수 있도록 하는데 목적이 있다.

*SWRL

룰 셋 기반의 표현언

결론

네트워크 공격 방법 중 하나인 APT 공격을 탐지하고자 온톨로지 기반 지능형 탐지 시스템을 제안

제안된 방법은 AMI 보안위협 정보 모델링을 기초로 적용한 것으로 상황모델링에 중점을 두었고, 스키마를 이용한 추론식의 모델 구조는 개별 상황들을 토대로 단계별 정의

제안한 추론 규칙을 통해 APT 공격을 행위별로 분석하고 이에 대한 공격 시나리오를 유추해 추론 규칙을 적용

참고

온톨로지(Ontology) 와 시맨틱 웹(Semantic Web)

온톨로지(Ontology) 사람들이 세상에 대하여 보고 듣고 느끼고 생각하는 것에 대하여 서로 간의 토론을 통...

blog.naver.com

[시사경제용어사전] 스마트 그리드(Smart Grid)

지능형 전력망'을 뜻하는 용어로, 기존 전력망(발전→송배전→판매)에 정보기술(IT)을 접목하여, 전력공급자와 소비자가 양방향으로 실시간 정보를 교환, 에너지효율을 최적화하는 차세대 전력

www.moef.go.kr